Kujtimet e mia nga fëmijëria + imagjinata ishin të mjaftueshme për saktësisht një kërkim: një duzinë detyrash që nuk janë të dyfishta.

Por fëmijëve u pëlqeu argëtimi, ata kërkuan më shumë kërkime dhe duhej të shkonin në internet.

Ky artikull nuk do të përshkruajë skenarin, legjendat ose dizajnin. Por do të ketë 13 shifra për të koduar detyrat për kërkimin.

Kodi numër 1. Foto

Një vizatim ose foto që tregon drejtpërdrejt vendin ku fshihet çelësi tjetër, ose një sugjerim për të: fshesë + fole = fshesë me korrentKomplikimi: bëni një enigmë duke e prerë foton në disa pjesë.

Kodi 2. Kërcim.

Ndërroni shkronjat në fjalën: SOFA = NIDAVShifra 3. Alfabeti grek.

Kodoni mesazhin duke përdorur shkronjat e alfabetit grek dhe jepuni fëmijëve çelësin:Kodi 4. E kundërta.

Shkruani detyrën mbrapsht:

- çdo fjalë:

Etishchi dalk ekstra Jonsos - ose një fjali të tërë, apo edhe një paragraf:

Etsem morkom momas v - akzaksdop yaaschuudelS. itup monrev an yv

Kodi 5. Pasqyrë.

(kur bëra kërkimin për fëmijët e mi, në fillim u dhashë atyre një "çantë magjike": kishte një çelës të "alfabetit grek", një pasqyrë, "dritare", stilolapsa dhe fletë letre dhe të gjitha llojet. e gjërave të panevojshme për konfuzion Duke gjetur gjëegjëzën tjetër, ata duhej të kuptonin vetë se çfarë nga çanta do t'i ndihmonte të gjenin përgjigjen.

Kodi 6. Rebus.

Fjala është e koduar në foto:

Kodi 7. Letra tjetër.

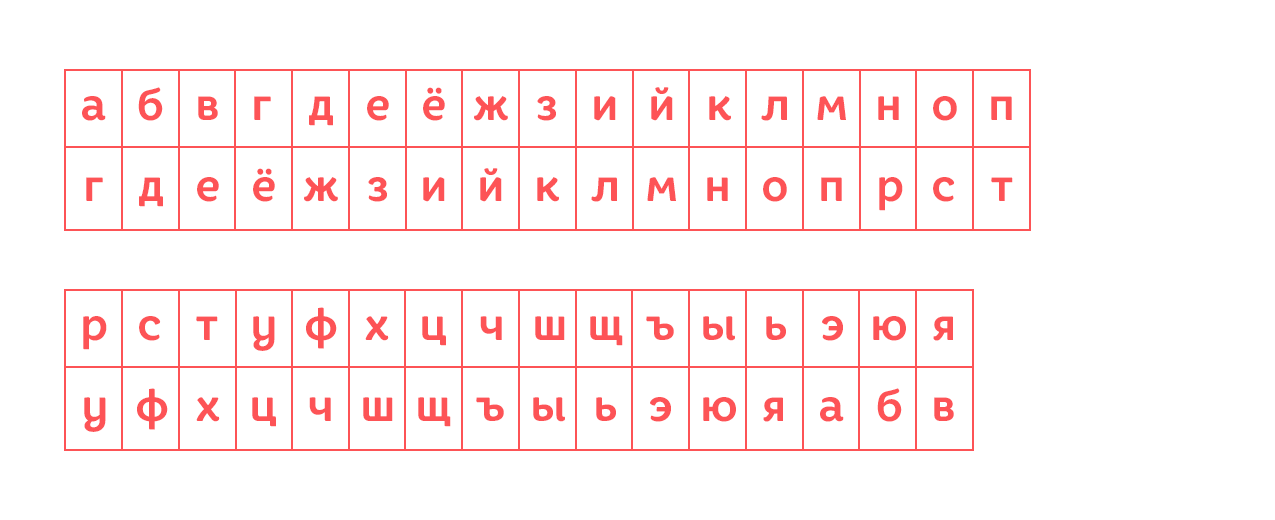

Ne shkruajmë një fjalë, duke zëvendësuar të gjitha shkronjat në të me ato të mëposhtme sipas rendit alfabetik (më pas I zëvendësohet me A, në një rreth). Ose ato të mëparshmet, ose të tjerat pas 5 shkronjave :).

KABINETI = SHLBH

Kodi 8. Klasikë për shpëtim.

Mora një poezi (dhe u thashë fëmijëve se cilën) dhe një kod me 2 numra: numri i rreshtit numri i shkronjave në rresht.

Shembull:

Pushkin "Mbrëmja e dimrit"

Stuhia mbulon qiellin me errësirë,

vorbulla vorbulla bore;

Pastaj, si një bishë, ajo do të ulërijë,

Atëherë ai do të qajë si një fëmijë,

Pastaj në çatinë e rrënuar

Papritur kashta do të shushurijë,

Mënyra e një udhëtari të vonuar

Do të ketë një trokitje në dritaren tonë.

21 44 36 32 82 82 44 33 12 23 82 28

E lexuat, ku është sugjerimi? :)

Kodi 9. Birucë.

Shkruani shkronjat në një rrjet 3x3:

Pastaj fjala WINDOW është e koduar si kjo:

Kodi 10. Labirint.

Fëmijëve të mi u pëlqeu ky kod është ndryshe nga të tjerët, sepse nuk është aq për trurin sa për vëmendje.

Pra:

Në një fije/litar të gjatë i bashkangjitni shkronjat sipas radhës, siç shfaqen në fjalë. Pastaj e shtrini litarin, e rrotulloni dhe e ngatërroni në çdo mënyrë të mundshme midis mbështetësve (pemë, këmbë, etj.). Pasi kanë ecur përgjatë fillit, sikur nëpër një labirint, nga shkronja e parë deri në të fundit, fëmijët do të njohin fjalën e dhënë.

Imagjinoni sikur të mbështillni një nga të ftuarit e rritur në këtë mënyrë!

Fëmijët lexojnë - E dhëna tjetër është te xhaxhai Vasya.

Dhe ata vrapojnë për të ndjerë xhaxhain Vasya. Eh, nëse ka frikë edhe nga gudulisjet, atëherë të gjithë do të argëtohen!

Kodi 11. Bojë e padukshme.

Përdorni një qiri dylli për të shkruar fjalën. Nëse e lyeni fletën me bojëra uji, mund ta lexoni.(ka bojëra të tjera të padukshme... qumësht, limon, diçka tjetër... Por unë kisha vetëm një qiri në shtëpinë time :))

Kodi 12. Plehra.

Zanoret mbeten të pandryshuara, por bashkëtingëlloret ndryshojnë sipas çelësit.Për shembull:

SHEP SCHOMOZKO

lexohet si - SHUME FTOHTË, nëse e dini çelësin:

D L X N H

Z M SCH K V

Kodi 13. Dritaret.

Fëmijëve u pëlqeu jashtëzakonisht! Më pas ata përdorën këto dritare për të enkriptuar mesazhet për njëri-tjetrin gjatë gjithë ditës.Pra: në një fletë letre kemi prerë dritaret, aq sa ka shkronja në fjalë. Ky është një klishe, ne e aplikojmë atë në një fletë letre të zbrazët dhe shkruajmë një fjalë të dhënë në dritare. Pastaj heqim shabllonin dhe shkruajmë shumë shkronja të ndryshme të panevojshme në hapësirën e mbetur bosh të fletës. Ju mund ta lexoni kodin nëse bashkëngjitni një shabllon me dritare.

Fëmijët në fillim u shtangën kur gjetën një çarçaf të mbuluar me shkronja. Pastaj ata shtrembëruan shabllonin përpara dhe me radhë, por ju ende duhet ta vendosni në anën e djathtë!

Kodi 14. Harta, Billy!

Vizatoni një hartë dhe shënoni (X) vendndodhjen me thesarin.Kur bëra kërkimin tim për herë të parë, vendosa që harta ishte shumë e thjeshtë për ta, kështu që duhej ta bëja më misterioze (më pas doli që do të mjaftonte vetëm një hartë që fëmijët të hutoheshin dhe të hutoheshin dhe vraponi në drejtim të kundërt)...

Kjo është harta e rrugës sonë. Të dhënat këtu janë numrat e shtëpive (për të kuptuar se kjo është në të vërtetë rruga jonë) dhe huskitë. Ky qen jeton me një fqinj matanë rrugës.

Fëmijët nuk e njohën menjëherë zonën dhe më bënë pyetje kryesore..

Më pas në kërkim morën pjesë 14 fëmijë, kështu që i bashkova në 3 ekipe. Ata kishin 3 versione të kësaj harte dhe secili kishte vendin e vet të shënuar. Si rezultat, çdo ekip gjeti një fjalë:

"SHOW" "Përrallë" "Rrepë"

Kjo ishte detyra e radhës :). Ai ka lënë pas disa foto gazmore!

Për ditëlindjen e 9-të të djalit tim, nuk pata kohë të shpikja një kërkim, kështu që e bleva në faqen e internetit MasterFuns.. Me rrezikun dhe rrezikun tim, sepse përshkrimi atje nuk është shumë i mirë.

Por unë dhe fëmijët e mi e pëlqyen sepse:

- të lira (të ngjashme me rreth 4 dollarë për grup)

- shpejt (i paguar - i shkarkuar, i printuar - gjithçka zgjati rreth 15-20 minuta)

- Ka shumë detyra, me shumë për të kursyer. Dhe megjithëse nuk më pëlqyen të gjitha gjëegjëzat, kishte shumë për të zgjedhur, dhe ju mund të futni detyrën tuaj

- gjithçka është e dekoruar në të njëjtin stil përbindëshi dhe kjo jep efektin e festës. Përveç vetë detyrave të kërkimit, kompleti përfshin: një kartolinë, flamuj, dekorime tavoline dhe ftesa për të ftuarit. Dhe gjithçka ka të bëjë me monstra! :)

- Përveç djalit të ditëlindjes 9-vjeçare dhe miqve të tij, kam edhe një vajzë 5-vjeçare. Detyrat ishin përtej saj, por ajo dhe shoqja e saj gjetën gjithashtu argëtim - 2 lojëra me monstra, të cilat ishin gjithashtu në set. Phew, në fund - të gjithë janë të lumtur!

Me siguri, nëse keni ardhur në këtë faqe me këtë qëllim deshifroj gobbledygook e pakuptueshme, pyetja e parë do të jetë " Si të zgjidhet kjo shifror?". Deshifroni shifrën(kur e dini çelësi shifror Dhe lloji i shifrës) është e lehtë, por deshifrimi i shifrës (kur nuk e dini çelësin shifror, thyej kodin dmth)... Nuk është e lehtë, por me ndihmën e këtij artikulli dhe aplikacionit CryptoApp mund të merrni një ide të forca e shifrimit, duke përcaktuar llojin shifror dhe ndoshta edhe plas (deshifroj) shifrën. Epo, le të fillojmë!

1. Së pari ju duhet të përcaktoni llojin e shifrës.

Metodat e përcaktimit:

a) nëse disa karaktere të enkriptimit përdoren jashtëzakonisht shpesh, ndërsa të tjerët përdoren jashtëzakonisht rrallë (për shembull, në vijim enkriptimi" " (hapësirë) dhe shkronja "F" përdoren shumë shpesh, dhe shkronja "Y" përdoret vetëm një herë:

Tsipl zhevkfyo gzhalzh yzhkvzhrkny yok mkfn tsipl zhevkfyojj shgdmy ejyjynkvimy lkmmbkshkny j yokiazhvddddddddddddyls1 iondldmyos Ushqyer iondldmjd ylivzhdoid1 yzhshrzhvyayuchdd shktsiplzhrkny1 lkmtsiplzhrkny dhe gkd gdtsiplzhrkny mzhachdioya lkshviyo ei rigke hf mdni rbzhenkbnd2 yzhvoъf myimzhb mnkndf yzh tsiplke mezhnlind yidd2 LDBZHEDOGODE YOKHKNY M RIG TSIPLZHR)

atëherë ka shumë të ngjarë që ky është një shifër zëvendësimi i thjeshtë (duke përfshirë rastet e tij të veçanta Caesar Cipher, Affine Cipher, Atbash Cipher, etj.) ose shifra e ndërrimit(Scitala et al.)

B) nëse ka disa karaktere të njëpasnjëshme enkriptimi përsëriten në këtë mesazh i koduar, (për shembull, në enkriptimin e mëposhtëm, sekuenca e karaktereve "4ХБ" ndodh tre herë:

!Ш8Ш-U!JTAUIU?F+NCFIOUБ!EVV4OY92FHQ9!P5JVTFQD9LCRMIS!SGIQЁY.B9ЭБМИ.X-ZG! 4XBН2N4PSVE)RQВG 4XBШКЪ88ARKWHГTZKTMVD7MYШ?)+DDPSCAAKBEFGR L-LEMN8EXC2VCSK.WSQXЁ5C5ZMRN40FЗГИ3ГTZKTMEKЪ6EL.ZH.C BSIOALGPSE6X:VOVQWHZ9 L).EG5,G QPKGMRK:LVP6ШVPEQJ9L8:Z-3,K, 4XBШТъ6G8ДКжL).T6

atëherë me shumë mundësi kjo është Shifra Vigenère

C) nëse asnjë nga metodat e mësipërme përcaktimi i llojit të shifrës nuk përshtatej, do të duhet ta merrni me mend - për ta bërë më të lehtë fatin tuaj kodthyes- Llojet e shifrave

2. Duke vendosur lloji i shifrës(ose duke supozuar se e kemi përcaktuar) - lexoni artikullin Deshifrimi

Ose një artikull posaçërisht për këtë lloji i kriptimit. Dhe nëse ky është një shifër zëvendësimi i thjeshtë, një shifër Vigenère, atëherë me siguri do t'ju duhet një mjet falas për duke deshifruar këto lloj shifrash- Aplikacioni CryptoApp. Tani nëse pyeteni si ta zgjidhni kodin, tashmë do të keni një algoritëm të qartë veprimesh!

Meqenëse ka një numër të madh të shifrave në botë, është e pamundur të merren parasysh të gjitha shifrat jo vetëm brenda kornizës së këtij artikulli, por edhe të gjithë faqen e internetit. Prandaj, ne do të shqyrtojmë sistemet më primitive të kriptimit, aplikimin e tyre, si dhe algoritmet e deshifrimit. Qëllimi i artikullit tim është t'u shpjegoj një game të gjerë përdoruesish parimet e enkriptimit/deshifrimit në mënyrën më të arritshme të mundshme, si dhe të mësoj shifrat primitive.

Në shkollë përdora një shifër primitive, për të cilën më treguan shokët e mi më të vjetër. Le të shqyrtojmë shifrën primitiv "Shifri me shkronja të zëvendësuara me numra dhe anasjelltas".

Le të vizatojmë një tabelë, e cila është paraqitur në figurën 1. Numrat i renditim sipas radhës, duke filluar me një dhe duke përfunduar me zero horizontalisht. Nën numrat ne zëvendësojmë shkronja ose simbole arbitrare.

Oriz. 1 Çelësi i shifrës me zëvendësim të shkronjave dhe anasjelltas.

Tani le t'i drejtohemi tabelës 2, ku alfabeti është i numëruar.

Oriz. 2 Tabela e korrespondencës midis shkronjave dhe numrave të alfabeteve.

Tani le ta kodojmë fjalën C O S T E R:

1) 1. Le t'i kthejmë shkronjat në numra: K = 12, O = 16, C = 19, T = 20, E = 7, P = 18

2) 2. Le t'i kthejmë numrat në simbole sipas tabelës 1.

KP KT KD PSH KL

3) 3. U krye.

Ky shembull tregon një shifër primitiv. Le të shohim shkronjat që janë të ngjashme në kompleksitet.

1. 1. Shifra më e thjeshtë është SHFRONJA ME ZËVENDËSIM TË SHKRONJAVE ME NUMRA. Çdo shkronjë korrespondon me një numër sipas rendit alfabetik. A-1, B-2, C-3, etj.

Për shembull, fjala “QYTET” mund të shkruhet si “20 15 23 14”, por kjo nuk do të shkaktojë ndonjë fshehtësi të veçantë apo vështirësi në deshifrim.

2. Ju gjithashtu mund të enkriptoni mesazhet duke përdorur një TABELE NUMERIKE. Parametrat e tij mund të jenë çdo gjë, gjëja kryesore është që marrësi dhe dërguesi të jenë të vetëdijshëm. Shembull i një tabele dixhitale.

Oriz. 3 Tabela dixhitale. Shifra e parë në shifër është një kolonë, e dyta është një rresht, ose anasjelltas. Pra, fjala "MIND" mund të kodohet si "33 24 34 14".

3. 3. SHIFRI I LIBRIT

Në një shifër të tillë, çelësi është një libër i caktuar që është i disponueshëm si për dërguesin ashtu edhe për marrësin. Shifra tregon faqen e librit dhe rreshtin, fjala e parë e të cilit është zgjidhja. Deshifrimi është i pamundur nëse dërguesi dhe korrespondenti kanë libra të viteve të ndryshme të botimit dhe lëshimit. Librat duhet të jenë të njëjtë.

4. 4. SHIFRI CEZARI(shift shifra, zhvendosja e Cezarit)

Shifra e njohur. Thelbi i këtij shifra është zëvendësimi i një shkronje me një tjetër, e vendosur në një numër të caktuar konstant pozicionesh në të majtë ose në të djathtë të saj në alfabet. Gaius Julius Caesar përdori këtë metodë të kriptimit kur korrespondonte me gjeneralët e tij për të mbrojtur komunikimet ushtarake. Ky shifër është mjaft i lehtë për t'u thyer, kështu që përdoret rrallë. Zhvendosja me 4. A = E, B= F, C=G, D=H etj.

Një shembull i një shifrimi të Cezarit: le të kodojmë fjalën "DEDUCTION".

Ne marrim: GHGXFWLRQ. (zhvendosja me 3)

Një shembull tjetër:

Kriptimi duke përdorur çelësin K=3. Shkronja "C" "zhvendos" tre shkronja përpara dhe bëhet shkronja "F". Një personazh i vështirë i zhvendosur tre shkronja përpara bëhet shkronja "E", dhe kështu me radhë:

Alfabeti origjinal: A B C D E F G H H I J J K L M N O P R S T U V X C

E koduar: D E E F G H I J K L M N O P R S T U V

Teksti origjinal:

Hani edhe pak nga këto rrotulla të buta franceze dhe pini pak çaj.

Teksti shifror fitohet duke zëvendësuar secilën shkronjë të tekstit origjinal me shkronjën përkatëse të alfabetit të koduar:

Fezyya yz zyi ahlsh pvenlsh chugrschtskfnlsh dsosn, zhg eyutzm ygb.

5. SHIFRI ME FJALË KODI

Një tjetër metodë e thjeshtë si në enkriptim ashtu edhe në deshifrim. Përdoret një fjalë kodi (çdo fjalë pa përsëritje të shkronjave). Kjo fjalë futet përpara alfabetit dhe shkronjat e mbetura shtohen sipas radhës, duke përjashtuar ato që janë tashmë në fjalën e kodit. Shembull: fjala e koduar – NOTEPAD.

Origjinali: A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

Zëvendësimi: N O T E P A D B C F G H I J K L M Q R S U V W X Y Z

6. 6. SHIFRI ATBASH

Një nga metodat më të thjeshta të kriptimit. Shkronja e parë e alfabetit zëvendësohet me e fundit, e dyta me e parafundit etj.

Shembull: "SHKENCA" = HXRVMXV

7. 7. FRANCIS BACON CIPHER

Një nga metodat më të thjeshta të kriptimit. Alfabeti i shifrës Bacon përdoret për kriptim: çdo shkronjë e një fjale zëvendësohet nga një grup prej pesë shkronjash "A" ose "B" (kodi binar).

a AAAAAA g AABBA m ABABB s BAAAB y BABBA

b AAAAB h AABBB n ABBAA t BAABA z BABBB

c AAABA i ABAAA o ABBAB u BAABB

d AAABB j BBBAA p ABBBA v BBBAB

e AABAA k ABAAB q ABBBB w BABAA

f AABAB l ABABA r BAAAA x BABAB

Vështirësia në deshifrimin qëndron në përcaktimin e shifrës. Pasi të përcaktohet, mesazhi alfabetizohet lehtësisht.

Ka disa metoda kodimi.

Është gjithashtu e mundur të kriptohet fjalia duke përdorur kodin binar. Parametrat përcaktohen (për shembull, "A" - nga A në L, "B" - nga L në Z). Pra, BAABAAAAABAAAAAABABABB qëndron për Shkencën e Deduksionit! Kjo metodë është më e ndërlikuar dhe e lodhshme, por shumë më e besueshme se opsioni alfabetik.

8. 8. BLAISE VIGENERE CIPHER.

Ky shifër u përdor nga Konfederatat gjatë Luftës Civile. Shifra përbëhet nga 26 shifra të Cezarit me vlera të ndryshme zhvendosjeje (26 shkronja të alfabetit latin). Një tabula recta (katrori Vigenère) mund të përdoret për kriptim. Fillimisht, zgjidhet fjala kyçe dhe teksti burimor. Fjala kyç shkruhet në mënyrë ciklike derisa të mbushë të gjithë gjatësinë e tekstit burimor. Më tej përgjatë tabelës, shkronjat e çelësit dhe teksti origjinal kryqëzohen në tabelë dhe formojnë tekstin shifror.

Oriz. 4 Shifra e Blaise Vigenere

9. 9. LESTER HILL CIPHER

Bazuar në algjebër lineare. Ajo u shpik në 1929.

Në një shifër të tillë, çdo shkronjë korrespondon me një numër (A = 0, B = 1, etj.). Një bllok me shkronja n trajtohet si një vektor n-dimensional dhe shumëzohet me një (n x n) matricë mod 26. Matrica është çelësi i shifrës. Për të qenë i deshifrueshëm, duhet të jetë i kthyeshëm në Z26n.

Për të deshifruar një mesazh, ju duhet ta ktheni tekstin e shifruar përsëri në një vektor dhe ta shumëzoni atë me inversin e matricës kryesore. Për informacion të detajuar, Wikipedia mund të ndihmojë.

10. 10. TRITEMIUS CIPHER

Shifra e përmirësuar e Cezarit. Kur deshifroni është më e lehtë të përdorni formulën:

L= (m+k) modN , L-numri i shkronjës së koduar në alfabet, m-numri rendor i shkronjës së tekstit të koduar në alfabet, numri k-shift, N-numri i shkronjave në alfabet.

Është një rast i veçantë i një shifrimi afin.

11. 11. SHIFRI MASONIK

12. 12. GRONSFELD CIPHER

Për sa i përket përmbajtjes, ky shifër përfshin shifrën e Cezarit dhe shifrën Vigenère, por shifra e Gronsfeld përdor një çelës numerik. Le të kodojmë fjalën “THALAMUS” duke përdorur numrin 4123 si çelës. Numri nën shkronjë do të tregojë numrin e pozicioneve me të cilat duhet të zhvendosen shkronjat. Për shembull, në vend të T ju merrni X, etj.

T H A L A M U S

4 1 2 3 4 1 2 3

T U V W X Y Z

0 1 2 3 4

Si rezultat: THALAMUS = XICOENWV

13. 13. LATINE PIG

Përdoret më shpesh si argëtim për fëmijë, nuk shkakton ndonjë vështirësi të veçantë në deshifrim. Përdorimi i gjuhës angleze është i detyrueshëm, latinishtja nuk ka asnjë lidhje me të.

Në fjalët që fillojnë me bashkëtingëllore, ato bashkëtingëllore zhvendosen prapa dhe shtohet prapashtesa ay. Shembull: pyetje = pyetësor. Nëse fjala fillon me një zanore, atëherë ay, way, yay ose hay thjesht shtohet në fund (shembull: a dog = aay ogday).

Në rusisht, kjo metodë përdoret gjithashtu. Ata e quajnë ndryshe: "gjuhë blu", "gjuhë e kripur", "gjuhë e bardhë", "gjuhë e purpurt". Kështu, në gjuhën Blu, pas një rrokjeje që përmban një zanore, shtohet një rrokje me të njëjtën zanore, por me shtimin e një bashkëtingëllore “s” (pasi gjuha është blu). Shembull: Informacioni hyn në bërthamat e talamusit = Insiforsomasatsiyasya possotussupasaetse v yadsyarasa tasalasamususasa.

Një opsion mjaft interesant.

14. 14. SHESHI I POLIBIT

Ngjashëm me një tabelë dixhitale. Ka disa metoda për përdorimin e katrorit të Polybius. Një shembull i një katrori Polybius: ne bëjmë një tabelë 5x5 (6x6 në varësi të numrit të shkronjave në alfabet).

1 METODA. Në vend të secilës shkronjë në një fjalë, përdoret shkronja përkatëse më poshtë (A = F, B = G, etj.). Shembull: CIPHER - HOUNIW.

2 METODA. Tregohen numrat që korrespondojnë me secilën shkronjë nga tabela. Numri i parë shkruhet horizontalisht, i dyti - vertikalisht. (A = 11, B = 21...). Shembull: CIPHER = 31 42 53 32 51 24

3 METODA. Bazuar në metodën e mëparshme, ne do të shkruajmë kodin që rezulton së bashku. 314253325124. Zhvendosja majtas një pozicion. 142533251243. Përsëri e ndajmë kodin në çifte 14 25 33 25 12 43. Si rezultat, marrim shifrën. Çiftet e numrave korrespondojnë me shkronjën në tabelë: QWNWFO.

Ka një shumëllojshmëri të madhe të shifrave, dhe ju gjithashtu mund të gjeni një shifër tuajën, por është shumë e vështirë të shpikni një shifër të fortë, pasi shkenca e deshifrimit ka bërë përparim të madh me ardhjen e kompjuterëve dhe çdo shifër amator do të jetë plasaritur nga specialistët në një kohë shumë të shkurtër.

Metodat për hapjen e sistemeve mono-alfabetike (dekodimi)

Pavarësisht nga thjeshtësia e tyre në zbatim, sistemet e kriptimit mono-alfabetik janë lehtësisht të cenueshëm.

Le të përcaktojmë numrin e sistemeve të ndryshme në një sistem afine. Çdo çelës është plotësisht i përcaktuar nga një palë numrash të plotë a dhe b, duke specifikuar ax+b. Ekzistojnë j(n) vlera të mundshme për a, ku j(n) është funksioni Euler që kthen numrin e numrave të përbashkët me n, dhe n vlerat për b që mund të përdoren pavarësisht nga a, me përjashtim të hartës së identitetit (a=1 b =0), të cilën nuk do ta shqyrtojmë.

Kjo jep j(n)*n-1 vlera të mundshme, të cilat nuk janë aq shumë: me n=33 një mund të ketë 20 vlera (1, 2, 4, 5, 7, 8, 10, 13, 14, 16 , 17, 19, 20, 23, 25, 26, 28, 29, 31, 32), atëherë numri i përgjithshëm i çelësave është 20*33-1=659. Kërkimi përmes një numri të tillë çelësash nuk do të jetë i vështirë kur përdorni një kompjuter.

Por ka metoda që thjeshtojnë këtë kërkim dhe që mund të përdoren kur analizohen shifra më komplekse.

Analiza e frekuencës

Një metodë e tillë është analiza e frekuencës. Shpërndarja e shkronjave në kriptotekst krahasohet me shpërndarjen e shkronjave në alfabetin e mesazhit origjinal. Shkronjat me frekuencën më të lartë në kriptotekst zëvendësohen me shkronjën me frekuencën më të lartë nga alfabeti. Probabiliteti i një sulmi të suksesshëm rritet me rritjen e gjatësisë së kriptotekstit.

Ka shumë tabela të ndryshme për shpërndarjen e shkronjave në një gjuhë të caktuar, por asnjëra prej tyre nuk përmban informacion përfundimtar - madje edhe rendi i shkronjave mund të ndryshojë në tabela të ndryshme. Shpërndarja e shkronjave varet shumë nga lloji i testit: proza, gjuha e folur, gjuha teknike etj. Udhëzimet e punës laboratorike japin karakteristika të frekuencës për gjuhë të ndryshme, nga të cilat duket qartë se shkronjat I, N, S, E, A (I, N, S, E, A) shfaqen në klasën me frekuencë të lartë të çdo gjuhe.

Mbrojtja më e thjeshtë kundër sulmeve të numërimit të frekuencave sigurohet nga sistemi i homofonëve (HOMOPHONES) - shifra zëvendësuese monofonike në të cilat një karakter i tekstit të thjeshtë është hartuar në disa karaktere të tekstit të koduar, numri i tyre është në përpjesëtim me frekuencën e shfaqjes së shkronjës. Kur kodojmë shkronjën e mesazhit origjinal, ne zgjedhim rastësisht një nga zëvendësimet e tij. Prandaj, thjesht numërimi i frekuencave nuk i jep asgjë kriptanalistit. Megjithatë, disponohet informacion për shpërndarjen e çifteve dhe trinjakëve të shkronjave në gjuhë të ndryshme natyrore.

Udhëzimet

Në terma moderne, çdo mesazh i koduar ka një autor që e ka kompozuar atë; adresuesi për të cilin është menduar; dhe përgjuesi - kriptografi që përpiqet ta lexojë atë.

Ekzistojnë dy metoda kryesore që përdoren në enkriptimin manual: zëvendësimi dhe ndërrimi. E para është se shkronjat e mesazhit origjinal zëvendësohen nga të tjera sipas një rregulli të caktuar. E dyta është se shkronjat, përsëri sipas rregullit, ndryshojnë vendet. Sigurisht, këto dy metoda mund të kombinohen, gjë që e bën shifrën më të sigurt.

Lloji më i thjeshtë i shifrës zëvendësuese është kriptografia. Në këtë rast, shkronjat zëvendësohen me ikona konvencionale: numra, simbole, imazhe të burrave që kërcejnë, etj. Për të zbuluar një mesazh të shkruar fshehurazi, mjafton të përcaktohet se cili simbol i korrespondon cilës shkronjë.

Për këtë qëllim, zakonisht përdoren tabelat e frekuencës, duke treguar se sa shpesh shfaqet një shkronjë e caktuar në gjuhën e mesazhit. Për shembull, në një gjuhë, vendet e para në një tabelë të tillë do të jenë shkronjat "a", "e", "o". Duke i zëvendësuar ato në vend të ikonave që hasen më shpesh, mund të deshifroni disa fjalë dhe kjo, nga ana tjetër, do të japë kuptimin e simboleve të tjera.

Në shifrat më të sigurta, shkronjat zëvendësohen duke përdorur një çelës. Për shembull, çelësi mund të jetë një numër shumëshifror. Për të enkriptuar tekstin në këtë mënyrë, një numër kyç shkruhet mbi të shumë herë në mënyrë që të ketë një numër mbi çdo shkronjë. Pas kësaj, shkronja zëvendësohet nga një tjetër, ajo që e ndjek në aq pozicione sa tregohet nga numri. Në këtë rast, alfabeti konsiderohet i mbyllur në një unazë, domethënë, për shembull, shkronja e dytë pas "i" do të jetë "b".

Është më e vështirë të hapësh një kriptogram të tillë, pasi për secilën shkronjë të shifrës ka dhjetë opsione leximi. Për të deshifruar, së pari duhet të përcaktoni gjatësinë e çelësit dhe ta ndani tekstin në fjalë. Kjo zakonisht bëhet duke përdorur një tabelë, ku rreshti i parë është teksti i enkriptimit, dhe poshtë saj janë opsionet ku çdo shkronjë e shifrës zëvendësohet me një shkronjë të mundshme të tekstit origjinal. Kështu, tabela ka njëmbëdhjetë rreshta.

Duke parë se cilat opsione çojnë në ndarjen më të natyrshme të tekstit në fjalë, kriptografi përcakton se cilat shkronja përdoren për të koduar hapësirat dhe për këtë arsye gjen një ose më shumë shifra të çelësit. Nga kjo tashmë mund të filloni të nxirrni përfundime se sa herë çelësi përsëritet në tekst.

Duke zëvendësuar variantet nga tabela në vend të shkronjave ende të panjohura, kriptografi përcakton se në cilat raste fjalë dhe fragmente kuptimplote shfaqen në tekst.

Për ta bërë më të lehtë punën e tij, kriptografi zakonisht kërkon të gjejë ndonjë informacion në lidhje me përmbajtjen e tekstit ose çelësit. Nëse e dini se çfarë nënshkrimi është në fund të dokumentit, ose cila fjalë duhet të përsëritet shpesh atje, atëherë duke përdorur këtë informacion mund të zbuloni një pjesë të çelësit të enkriptimit. Duke zëvendësuar fragmentin e gjetur në vende të tjera në dokument, kriptografi zbulon gjatësinë e çelësit dhe mëson disa pjesë të tjera të tekstit burimor.

Video mbi temën

Burimet:

- Vladimir Zhelnikov. Kriptografia nga papirusi në kompjuter

- si të zëvendësojmë shkronjat me simbole

Dekodimi është një nga aktivitetet më emocionuese. Në fund të fundit, është gjithmonë kaq kurioze të zbulosh se çfarë saktësisht fshihet pas këtij apo atij kodimi. Për më tepër, ka shumë, shumë lloje të shifrave të ndryshme. Prandaj, ka edhe shumë mënyra për t'i njohur dhe përkthyer ato. Detyra më e vështirë është të përcaktoni saktë se si të deshifroni një gjëegjëzë të veçantë.

Udhëzimet

Nëse do të deshifroni një kodim specifik, mbani mend se në shumicën e rasteve informacioni kodohet përmes zëvendësimit. Përpiquni të identifikoni shkronjat më të zakonshme në gjuhë dhe përshtatni ato me ato që keni në kod. Studiuesit e kanë bërë detyrën tuaj më të lehtë dhe tashmë i kanë përpiluar disa prej tyre në një tabelë. Nëse e përdorni, do të përshpejtojë ndjeshëm procesin e deshifrimit. Në mënyrë të ngjashme, në një kohë ato u zgjidhën shifrat Polibi dhe Çezari.

Për ta bërë më të lehtë studimin, përdorni çelësat. Për të deshifruar, do t'ju duhet një koncept si gjatësia e çelësit, të cilin mund ta përcaktoni vetëm duke zgjedhur shkronja individuale (shih hapin 1). Pasi të zgjidhni gjatësinë e çelësit tuaj, mund të formoni një grup karakteresh që kodohen me një shkronjë të vetme. Dhe kështu gradualisht i gjithë kodi do t'ju zbulohet. Ky proces kërkon shumë punë dhe kërkon shumë kohë, ndaj ju lutemi jini të durueshëm.

Gjithashtu përpiquni të deshifroni mesazhin duke zgjedhur një fjalë që ka të ngjarë të shfaqet në këtë tekst. Zhvendoseni atë nëpër tekst derisa të mbivendoset në shifrën. Në këtë mënyrë ju do të përcaktoni një pjesë të çelësit. Më pas, deshifroni tekstin në zonën rreth çelësit. Zgjidhni opsionet e deshifrimit të tekstit në përputhje me rrethanat. Duhet domosdoshmërisht të lidhet me fjalën kyçe dhe të jetë adekuate me të, d.m.th. përputhen me kontekstin.

Mos harroni se për të deshifruar me sukses kodimin, do t'ju duhet njohuri për metodat më të njohura të enkriptimit të mesazheve. Kështu, për shembull, nëse keni një tekst që daton nga shekulli i 5-të para Krishtit, atëherë me një shkallë të lartë probabiliteti mund të thoni se ai është i koduar në një bredhje. Parimi i një kriptimi të tillë ishte metoda e ndërrimit të thjeshtë. Kjo do të thotë, shkronjat e alfabetit thjesht këmbyen vendet dhe më pas, duke përdorur një objekt të rrumbullakët, u aplikuan në fletë në një rend kaotik. Për të deshifruar një mesazh të tillë, gjëja kryesore është të rivendosni saktë madhësinë e këtij objekti të rrumbullakët.

Njohni enkriptimin dixhital duke përdorur metoda matematikore. Një mënyrë popullore është përdorimi i teorisë së probabilitetit. Dhe në mesjetë, duke përdorur simbole matematikore, bëhej duke riorganizuar dhe përdorur katrorë magjikë. Këto janë shifra në të cilat numrat përshtaten në qeliza si numra natyrorë të njëpasnjëshëm. Si rregull, ato fillojnë me 1. Sekreti i katrorit magjik është se të gjithë numrat në të, në shumën e çdo kolone ose rreshti, ose diagonale, japin të njëjtin numër.

Merrni parasysh faktin që teksti për deshifrim ndodhet në një katror të tillë sipas numërimit të qelizave. Shkruani përmbajtjen e tabelës dhe merrni tekstin që duhet të deshifrohet. Dhe vetëm atëherë, duke riorganizuar, zgjidhni opsionin e kërkuar të kriptimit.

Moda e deshifrimit të fjalëve po përhapet shpejt në internet. Disa njerëz besojnë sinqerisht në kuptimin e këtij veprimi, të tjerët po argëtohen hapur. Në të dyja rastet po flasim për zgjidhjen e enigmave. Vetëm rregullat e enigmës mund të jenë të ndryshme.

Njeriu është një qenie shoqërore. Ne mësojmë të ndërveprojmë me të tjerët duke vëzhguar reagimet e tyre ndaj veprimeve tona që në ditët e para të jetës. Në çdo ndërveprim, ne përdorim atë që historianët e artit i quajnë "kode kulturore". Por kodet kulturore janë më të vështirat për t'u deshifruar. nuk ka përgjigje të qartë; Për më tepër, edhe vetë "enkoderi" mund të mos e dijë se çfarë donte të thoshte me veprimin e tij! Shkenca e të kuptuarit të të tjerëve është diçka që ne e kuptojmë gjatë gjithë jetës sonë dhe sa më mirë të zhvillohet kjo aftësi, aq më harmonik, si rregull, është komunikimi me të tjerët dhe çdo aktivitet që kërkon veprime të koordinuara.

Studimi i kriptografisë në të dyja format e saj (kriptim dhe deshifrim) ju lejon të mësoni se si të gjeni një lidhje midis një mesazhi të koduar, konfuz, të pakuptueshëm dhe kuptimit që fshihet në të. Duke ecur në rrugën historike nga shifra e Julius Cezarit te çelësat RSA, nga Guri i Rosetës në Esperanto, ne mësojmë të perceptojmë informacionin në një formë të panjohur, të zgjidhim gjëegjëza dhe të mësohemi me multivariancën. Dhe më e rëndësishmja, ne mësojmë të kuptojmë: si njerëz të ndryshëm, ndryshe nga ne, ashtu edhe mekanizmat matematikorë dhe gjuhësorë që qëndrojnë në themel të secilit, absolutisht çdo mesazh.

Pra, një histori aventure për kriptografinë për fëmijët, për të gjithë ata që kanë fëmijë dhe për të gjithë ata që kanë qenë ndonjëherë fëmijë.

Flamujt valëviten në erë, kuajt e nxehtë bërtasin, forca të blinduara trokasin: ishte Perandoria Romake ajo që zbuloi se kishte ende dikë në botë që nuk e kishin pushtuar. Nën komandën e Gaius Julius Caesar ekziston një ushtri e madhe që duhet të kontrollohet shpejt dhe me saktësi.

Spiunët nuk janë në gjumë, armiqtë po përgatiten të përgjojnë të dërguarit e perandorit në mënyrë që të zbulojnë të gjitha planet e tij të shkëlqyera. Çdo copë pergamenë që bie në duar të gabuara është një shans për të humbur betejën.

Por më pas lajmëtari kapet, sulmuesi shpalos shënimin... dhe nuk kupton asgjë! "Ndoshta," gërvisht ai në pjesën e pasme të kokës, "është në një gjuhë të panjohur..." Roma triumfon, planet e saj janë të sigurta.

Cili është shifra e Cezarit? Versioni i tij më i thjeshtë është kur në vend të secilës shkronjë vendosim një tjetër në alfabet: në vend të "a" - "b", në vend të "e" - "z", dhe në vend të "i" - "a". Pastaj, për shembull, "Më pëlqen të luaj" do të bëhet "A mävmä ydsbue". Le të shohim shenjën në krye do të ketë një shkronjë që ne e kodojmë, dhe në fund do ta zëvendësojmë me të.

Alfabeti është një lloj i "ndryshuar" me një shkronjë, apo jo? Prandaj, ky shifër quhet edhe "shift shift" dhe thonë "përdorni shifrën e Cezarit me një zhvendosje prej 10" ose "me një zhvendosje prej 18". Kjo do të thotë që ne duhet të "ndryshojmë" alfabetin e poshtëm jo me 1, si i yni, por, për shembull, me 10 - atëherë në vend të "a" do të kemi "th", dhe në vend të "y" do të kemi " e”.

Vetë Cezari e përdori këtë shifër me një zhvendosje prej 3, domethënë, tabela e tij e kriptimit dukej kështu:

Më saktësisht, ajo do të dukej kështu nëse Cezari do të jetonte në Rusi. Në rastin e tij, alfabeti ishte latin.

Një shifër e tillë është mjaft e lehtë për t'u thyer nëse jeni një spiun profesionist ose Sherlock Holmes. Por ai është ende i përshtatshëm për të mbajtur sekretet e tij të vogla nga sytë kureshtarë.

Ju vetë mund të organizoni komplotin tuaj të vogël të shtëpisë. Bini dakord për numrin e turnit tuaj dhe mund të lini shënime të koduara në frigoriferin e njëri-tjetrit për një surprizë për ditëlindjen e dikujt, të dërgoni mesazhe të koduara dhe ndoshta, nëse jeni ndarë për një kohë të gjatë, madje t'i shkruani letra sekrete, të koduara njëri-tjetrit!

Por e gjithë historia e kriptografisë është historia e luftës midis artit të enkriptimit të mesazheve dhe artit të deshifrimit të tyre. Kur shfaqet një mënyrë e re për të koduar një mesazh, ka nga ata që përpiqen ta thyejnë këtë kod.

Çfarë është "hap kodin"? Kjo do të thotë të gjeni një mënyrë për ta zgjidhur atë pa e ditur çelësin dhe kuptimin e shifrës. Shifra e Cezarit gjithashtu u plas dikur duke përdorur të ashtuquajturën "metodë e analizës së frekuencës". Shikoni çdo tekst - ka shumë më shumë zanore në të sesa bashkëtingëllore, dhe ka shumë më tepër "o" sesa, për shembull, "Unë". Për secilën gjuhë, mund të emërtoni shkronjat që përdoren më shpesh dhe më rrallë. Thjesht duhet të gjesh se cila shkronjë është më shumë në tekstin e shifruar. Dhe ka shumë të ngjarë që do të jetë një "o", "e", "i" ose "a" e koduar - shkronjat më të zakonshme në fjalët ruse. Dhe sapo të dini se cila shkronjë përdoret për të treguar, për shembull, "a", ju e dini se sa është "zhvendosur" alfabeti i koduar, që do të thotë se mund të deshifroni të gjithë tekstin.

Kur e gjithë bota mësoi zgjidhjen e kodit të Cezarit, kriptografëve iu desh të gjenin diçka më të fuqishme. Por, siç ndodh shpesh, njerëzit nuk shpikën diçka krejtësisht të re, por e ndërlikuan atë që ekzistonte tashmë. Në vend që të kriptonin të gjitha shkronjat duke përdorur të njëjtin alfabet të zhvendosur, disa prej tyre filluan të përdoren në mesazhe sekrete. Për shembull, ne kodojmë shkronjën e parë të alfabetit me një zhvendosje prej 3, e dyta - me një zhvendosje prej 5, e treta - me një zhvendosje prej 20, e katërta - përsëri me një zhvendosje prej 3, e pesta - me një zhvendosja e 5, e gjashta - me një zhvendosje prej 20, e kështu me radhë, në një rreth. Një shifër e tillë quhet polialfabetik (d.m.th., shumë-alfabetik). Provojeni, shifra juaj mund të zgjidhet vetëm nga dikush që është i vetëdijshëm për sekretet e kriptografisë!

Duket se sulmuesit duhet të ishin hutuar dhe sekretet duhet të kishin mbetur sekrete përgjithmonë. Por nëse shifra është thyer një herë, atëherë çdo version më kompleks i tij gjithashtu do të thyhet një herë.

Le të imagjinojmë se dikush ka koduar një mesazh në dy alfabete. Shkronja e parë është me një zhvendosje prej 5, e dyta është me një zhvendosje prej 3, e treta është përsëri 5, e katërta është përsëri 3 - si në pllakën më poshtë.

Ne mund t'i ndajmë të gjitha shkronjat e koduara në dy grupe: shkronjat e koduara me një zhvendosje prej 5 (1, 3, 5, 7, 9, 11, 13, 15, 17, 19) dhe shkronjat e koduara me një zhvendosje prej 3 (2, 4). , 6, 8, 10, 12, 14, 16, 18, 20). Dhe brenda secilit grup, shikoni se cilat shkronja i kemi hasur më shpesh se të tjerat - ashtu si në shifrën e Cezarit, vetëm më shumë sherr.

Nëse koduesi ka përdorur tre alfabete, atëherë shkronjat do t'i ndajmë në tre grupe, nëse pesë, atëherë në pesë. Dhe pastaj e njëjta analizë e frekuencës hyn përsëri në lojë.

Ju mund të bëni pyetjen - nga e dinin deshifruesit se kishte tre alfabete, dhe jo, për shembull, pesë? Ata nuk e dinin vërtet. Dhe ne shikuam të gjitha opsionet e mundshme. Prandaj, deshifrimi zgjati shumë më tepër, por ishte akoma i mundur.

Në kriptografi, mesazhi që do të transmetohet quhet "tekst i thjeshtë", dhe mesazhi i enkriptuar quhet "tekst shifror". Dhe rregulli me të cilin teksti është i koduar quhet "çelës shifror".

Shekulli i 20-të u zvarrit pa u vënë re. Njerëzimi po mbështetet gjithnjë e më shumë te makinat: trenat po zëvendësojnë karrocat, radiot po shfaqen pothuajse në çdo shtëpi dhe aeroplanët e parë tashmë kanë nisur fluturimin. Dhe kriptimi i planeve sekrete gjithashtu transferohet përfundimisht në makina.

Gjatë Luftës së Dytë Botërore, shumë makina u shpikën për të enkriptuar mesazhet, por të gjitha ata u mbështetën në idenë se një shifër polialfabetike mund të errësohej më tej. Për ta ngatërruar aq shumë sa edhe pse teorikisht mund të zgjidhej, në praktikë askush nuk do të ketë sukses. Ngatërroni aq sa mund të bëjë një makinë, por një person nuk mundet. Më e famshmja prej këtyre makinave të enkriptimit është Enigma, e përdorur nga Gjermania.

theromanroad.files.wordpress.com

Por ndërkohë që sekreti më i rëndësishëm i Gjermanisë ishte dizajni i Enigmës, sekreti më i rëndësishëm i kundërshtarëve të saj ishte se nga mesi i luftës të gjitha vendet e kishin zgjidhur tashmë Enigmën. Nëse kjo do të ishte bërë e njohur në vetë Gjermaninë, ata do të kishin filluar të dilnin me diçka të re, por deri në fund të luftës ata besuan në idealitetin e makinës së tyre të enkriptimit dhe Franca, Anglia, Polonia, Rusia lexuan mesazhe sekrete gjermane si p.sh. një libër i hapur.

Puna është se shkencëtari polak Marian Rejewski dikur mendoi se duke qenë se ata kishin dalë me një makinë për enkriptimin e mesazheve, ata gjithashtu mund të gjenin një makinë për deshifrimin e tyre, dhe ai e quajti mostrën e tij të parë "Bombë". Jo për shkak të efektit "shpërthyes", siç mund të mendohet, por për nder të tortës së shijshme, të rrumbullakët.

Pastaj matematikani Alan Turing ndërtoi mbi bazën e saj një makinë që deshifroi plotësisht kodin Enigma, dhe e cila, nga rruga, mund të konsiderohet si paraardhësi i parë i kompjuterëve tanë modernë.

Kodi më kompleks i të gjithë Luftës së Dytë Botërore u shpik nga amerikanët. Çdo luftanije amerikane ishte caktuar... një indian. Gjuha e tyre ishte aq e pakuptueshme dhe e kuptueshme keq, tingëllonte aq e çuditshme sa shkelësit e kodit nuk dinin si t'i afroheshin dhe Marina e SHBA-së transmetoi pa frikë informacion në gjuhën e fisit indian Choctaw.

Në përgjithësi, kriptografia nuk ka të bëjë vetëm me mënyrën se si të zgjidhet një gjëegjëzë, por edhe si ta zgjidhim atë. Njerëzit nuk i nxjerrin gjithmonë me qëllim gjëegjëza të tilla; Dhe një nga misteret kryesore për kriptografët për një kohë të gjatë ishte misteri i gjuhës së lashtë egjiptiane.

Askush nuk e dinte se çfarë kuptimi kishin të gjitha këto hieroglife. Çfarë donin të thoshin egjiptianët kur pikturuan zogjtë dhe skarabet? Por një ditë me fat, ushtria franceze zbuloi Gurin e Rozetës në Egjipt.

Kishte një mbishkrim në këtë gur - i njëjti, në greqishten e lashtë, alfabetik egjiptian (tekst demotik) dhe hieroglif egjiptian. Historianët e asaj kohe e dinin mirë greqishten e vjetër, ndaj mësuan shpejt se çfarë ishte shkruar në gur. Por gjëja kryesore është se, duke ditur përkthimin, ata ishin në gjendje të zbulonin sekretet e gjuhës së lashtë egjiptiane. Teksti demotik u deshifrua mjaft shpejt, por historianët, gjuhëtarët, matematikanët dhe kriptografët u hutuan mbi hieroglifet për shumë vite, por në fund ata më në fund e kuptuan.

Dhe kjo ishte një fitore e madhe për kriptografët - një fitore me kalimin e kohës, e cila shpresonte të fshihte historinë e tyre nga njerëzit.

Por midis gjithë këtyre shifrave të zgjidhura, ka tre të veçanta. Njëra është metoda Diffie-Hellman. Nëse një mesazh i vogël është i koduar duke përdorur këtë metodë, atëherë për ta deshifruar atë, duhet të merrni të gjithë kompjuterët në botë dhe t'i mbani të zënë për shumë e shumë vite. Kjo është ajo që përdoret sot në internet.

E dyta është enkriptimi kuantik. Vërtetë, ende nuk është shpikur plotësisht, por nëse njerëzit i bëjnë kompjuterët kuantikë ashtu siç i ëndërrojnë, atëherë një kod i tillë do ta dinë kur ata po përpiqen ta deshifrojnë atë.

Dhe shifra e tretë e veçantë është "shifra e librit". Çudia e tij është se është e lehtë për ta të kodojnë diçka dhe jo e lehtë për ta ta deshifrojnë atë. Dy persona zgjedhin të njëjtin libër dhe çdo fjalë në shkrimin e tyre kërkohet dhe zëvendësohet me tre numra: numrin e faqes, numrin e rreshtit dhe numrin e fjalës në rresht. Është shumë e lehtë për t'u bërë, apo jo? Dhe nuk është aspak e lehtë për t'u zgjidhur: si e di një spiun se cilin libër keni zgjedhur? Dhe më e rëndësishmja, kompjuterët nuk do të ndihmojnë shumë as në këtë çështje. Sigurisht, nëse lidhni shumë njerëz të zgjuar dhe shumë kompjuterë të fuqishëm, një shifër e tillë nuk do të qëndrojë.

Por ekziston një rregull kryesor i sigurisë. Duhet të ketë aq shumë nga kjo siguri sa mesazhi i koduar nuk ia vlen përpjekjet e mëdha që duhet shpenzuar për deshifrimin e tij. Kjo do të thotë, në mënyrë që zuzari - spiuni - të duhet të shpenzojë aq shumë përpjekje për të zbuluar kodin tuaj sa nuk është i gatshëm të shpenzojë për të zbuluar mesazhin tuaj. Dhe ky rregull funksionon gjithmonë dhe kudo, si në korrespondencën miqësore të shkollës ashtu edhe në botën e lojërave të vërteta të spiunazhit.

Kriptografia është arti i bërjes dhe zgjidhjes së gjëegjëzave. Arti i mbajtjes së sekreteve dhe arti i zbulimit të tyre. Me kriptografi, ne mësojmë të kuptojmë njëri-tjetrin dhe të kuptojmë se si të mbajmë diçka të rëndësishme për veten tonë të sigurt. Dhe sa më mirë të jemi në të dyja, aq më e qetë dhe më aktive mund të jetë jeta jonë.